对犯罪分子而言,勒索软件是低风险高回报的机会。勒索软件的数量和复杂程度都已显著增加。鉴于业务数据和运行 IT 系统的价值不断增加,这种威胁只会愈演愈烈。

*数据源自美国和七个欧盟国家的五千名网络安全专家参与的一项调查。

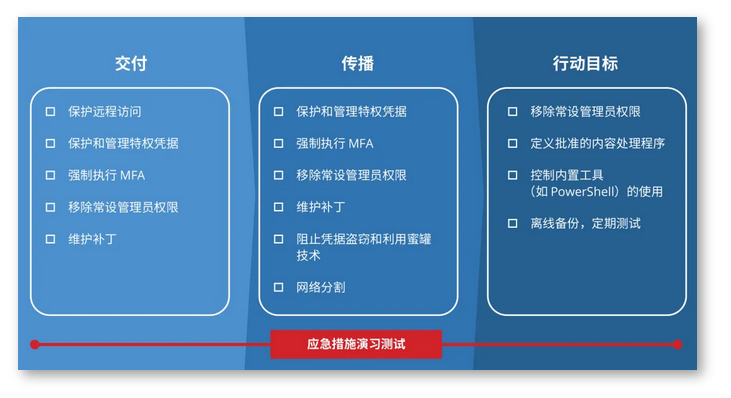

本文将带您了解如何采用组合的深度防御方法来防范勒索软件,包括将端点特权管理 (EPM) 解决方案与一些常用安全工具(如端点/扩展检测和响应(EDR/XDR) 与下一代 防病毒保护 (NGAV)配合使用,增强访问与权限安全性,以针对当今不断变化的勒索软件威胁提供更强大、更全面的防御。

防御思路:

采用“假设漏洞”的思维方式应对攻击

1

对攻击者的分析

【1】勒索软件攻击方法

使用勒索软件,攻击者可通过互联网连接的端点(通常是通过基于浏览器的路过式下载或社交工程网络钓鱼电子邮件)潜入组织。

勒索软件的关键是利用本地可用用户特权的能力。更复杂的勒索软件将提升这些特权(如果本地可用),或通过网络设备发现特权,以访问更有价值的数据。

勒索软件还可以禁用现有防御措施,留下后门程序或隐藏身份以便在未来进行攻击。勒索软件攻击的方法层出不穷,能够轻松针对各种规模和类型的企业与机构。

【2】敲诈形式

1、加密文件,阻止用户操作系统,直到支付赎金为止。(最常见)

2、窃取敏感数据:个人识别信息 (PII)、财务或客户数据等,并威胁将其公开。

3

勒索软件攻击路径

勒索软件的作案者是机会主义者,他们会选择最适合自己目标的策略。

以下几种:

• 使用机器人自动查找已知通用漏洞披露 (CVE)

• 在选择目标时会利用分散注意力的事件,例如在全球疫情期间针对医疗机构

• 在暗网中广泛的勒索软件攻击中寻找有用的恶意软件家族并下载

• 重复使用经过强化和稍作修改的流行恶意软件家族,例如 Cryptolocker、Petya 和 Locky。这有助于攻击者避开黑名单防御措施,并在受害者打补丁之前更快地攻击漏洞。

• 不那么精通计算机的攻击者甚至可以使用勒索软件开发人员提供的RaaS,这些开发人员将他们的勒索软件变体销售或租赁给附属公司,然后附属公司利用这些变体实施攻击。

防御方法:良好的安全习惯和端点保护

2

良好的安全习惯经证明有助于转移和减轻勒索软件威胁:

• 就风险相关知识和如何防范网络钓鱼电子邮件对终端用户进行培训

• 更新端点软件的补丁,尤其是对于高风险 CVE

• 频繁而全面的备份有助于恢复加密文件

除了良好的安全习惯之外,还有几种方法可以保护端点,防止勒索软件攻击。

•反病毒 (AV) 或新一代反病毒 (NGAV) :

•内容拆解与重建 (CDR) :

•端点检测和响应 (EDR) 和新的扩展 (XDR) :

然而,上述端点保护工具都并非明确设计用于解决当今勒索软件攻击的关键问题:遭到入侵的用户账户和特权凭据。

保护端点特权:端点特权管理

3

攻击者试图通过易受攻击的端点用户账户和权限、或者在理想情况下(且通常情况下)通过不必要和保护不力的本地管理账户权限,在网络中获得立足点。勒索软件(事实上,几乎任何恶意软件)通过提升特权进行传播,并利用提升后的权限访问、加密和/或泄露更多有价值的文件。

因此,我们需要重新审视端点安全保护方法,保护端点特权刻不容缓。

特权管理解决方案可保护端点上的特权,以阻止恶意软件获取立足点和在环境内传播。理想情况下,实施 NGAV 和 EDR 可提供对勒索软件的全面防御。

端点特权管理解决方案旨在更好地管理这些暴露程度较高设备上的账户特权。

• 它们可以通过自动应用全面的最小权限,仅向用户授予执行工作所需的权限,从而帮助阻止勒索软件在端点上获得立足点。

• 更好的特权管理解决方案可以自动从端点中移除本地管理员权限,这可能是针对勒索软件最有价值的一项防御措施。

• 部分特权管理解决方案还能控制应用程序,仅允许其在特定条件下运行,或设置有关应用程序读取/写入和修改功能的策略。

• 特权管理采用基于策略的自动化多因素身份验证 (MFA) 和强特权账户保护,可有效限制勒索软件的横向移动和传播。

• 通过即时授予权限,特权管理解决方案能够在不影响生产力的情况下增加一层安全层。

*以特权为核心的勒索软件防范

随着勒索软件持续演变,端点防御策略也必须改进。是时候超越传统的单一解决方案,采取更广泛的分层方法了。端点特权管理为分层安全方法中的这些解决方案增添了保护特权的功能,以实现更完整的端点安全性,跨电子邮件、云、协作平台和手机信息服务管理威胁。

事实上,其价值不仅仅是防御勒索软件。特权管理可通过与服务台系统、软件分发服务器和配置管理集成,帮助自动化和保护 IT 操作。此外,当与安全事件和事件管理 (SEIM) 以及安全编排自动化和响应 (SOAR) 系统集成时,特权管理可提供有关恶意软件活动关键阶段的重要警报、缓解和取证可见性。

CyberArk端点特权管理器

4

CyberArk 的端点权限管理器可让您为防御勒索软件增添重要一层。通过限制本地管理员权限,控制端点上的应用程序以及限制横向移动,该解决方案可帮助防御提升特权和勒索软件的传播以及其他类型的恶意软件。

作为 SaaS 解决方案,CyberArk 端点权限管理器可简化部署和操作,加速实现价值的时间。CyberArk 还可提供对数百个预置集成的访问,这些集成可在 CyberArk 市场中获取。例如,CyberArk 可与领先的第三方恶意软件检测解决方案(如 CrowdStrike)、电子邮件安全系统(如 Proofpoint)和第三方 IT 操作解决方案(如 ServiceNow and

Microsoft System Center)配合使用。

文章来源CyberArk